SEGURIDAD INFORMÁTICA

¿Qué es la seguridad informática?

La seguridad informática es el proceso de prevenir y detectar el uso no autorizado de un sistema informático. Implica el proceso de proteger contra intrusos el uso de nuestros recursos informáticos con intenciones maliciosas o con intención de obtener ganancias, o incluso la posibilidad de acceder a ellos por accidente.

Diferencia entre seguridad activa y seguridad pasiva (técnicas)

Seguridad física y seguridad lógica

La seguridad física de un sistema informático consiste en la aplicación de barreras físicas y procedimientos de control frente a amenazas físicas al hardware.Este tipo de seguridad está enfocado a cubrir las amenazas ocasionadas tanto por el hombre como por la naturaleza del medio físico en que se encuentra ubicado el sistema.

La seguridad lógica de un sistema informático consiste en la

aplicación de barreras y procedimientos que protejan el acceso a los

datos y al información contenida en él.

El activo más importante de un sistema informático es la información y,

por tanto, la seguridad lógica se plantea como uno de los objetivos más

importantes.

- Virus: programa o fragmento de código, que se carga en un dispositivo sin consentimiento ni conocimiewnto del propietario.

Amenazas y fraudes de los sistemas informáticos

1.Malware:

- Virus: programa o fragmento de código, que se carga en un dispositivo sin consentimiento ni conocimiewnto del propietario.

- Gusanos(worms): se diferencian de los virus en su forma de propagarse. Este malware no necesita de la ejecución del programa infectado para su porpagación, pues puede autopegarse sin necesidad de infectar otros archivos.

- Troyanos: tipo de malware que a menudo se camufla como software legítimo. Los

ciberladrones y los hackers pueden emplear los troyanos para intentar

acceder a los sistemas de los usuarios.

- Keylogger:software o hardware que puede interceptar y guardar las pulsaciones

realizadas en el teclado de un equipo que haya sido infectado.

- Adware:

- Spyware: pequeños programas diseñados con el propósito de introducirse en nuestras computadoras con el objetivo de infectarla y con ello encontrar un modo de robarnos información u otras intenciones más oscuras.

- Hackers: persona o a una comunidad que posee conocimientos en el área de informática y se dedica a acceder a sistemas informáticos para realizar modificaciones en el mismo.

- Spam o correo basura: mensajes no solicitados, habitualmente de tipo publicitario, enviados

en forma masiva. La vía más utilizada es la basada en el correo

electrónico pero puede presentarse por programas de mensajería

instantánea o por teléfono celular.

- Spam o correo basura: mensajes no solicitados, habitualmente de tipo publicitario, enviados

en forma masiva. La vía más utilizada es la basada en el correo

electrónico pero puede presentarse por programas de mensajería

instantánea o por teléfono celular.

- Crackers (vandálico virtual): persona que utiliza sus conocimientos para invadir sistemas, descifrar claves y contraseñas de programas y algoritmos de encriptación, ya sea para poder correr juegos sin un CD-ROM, o generar una clave de registro falsa para un determinado programa, robar datos personales, o cometer otros ilícitos informáticos.

- Hoaxes (mistificación, broma o engaño): son mensajes con falsas advertencias de virus, o de cualquier otro tipo de alerta o de cadena (incluso solidaria, o que involucra a nuestra propia salud), o de algún tipo de denuncia, distribuida por correo electrónico.

- Ransom wares:

- Rookits:

- Adware:

- Spyware: pequeños programas diseñados con el propósito de introducirse en nuestras computadoras con el objetivo de infectarla y con ello encontrar un modo de robarnos información u otras intenciones más oscuras.

- Hackers: persona o a una comunidad que posee conocimientos en el área de informática y se dedica a acceder a sistemas informáticos para realizar modificaciones en el mismo.

- Spam o correo basura: mensajes no solicitados, habitualmente de tipo publicitario, enviados

en forma masiva. La vía más utilizada es la basada en el correo

electrónico pero puede presentarse por programas de mensajería

instantánea o por teléfono celular.

- Spam o correo basura: mensajes no solicitados, habitualmente de tipo publicitario, enviados

en forma masiva. La vía más utilizada es la basada en el correo

electrónico pero puede presentarse por programas de mensajería

instantánea o por teléfono celular.- Crackers (vandálico virtual): persona que utiliza sus conocimientos para invadir sistemas, descifrar claves y contraseñas de programas y algoritmos de encriptación, ya sea para poder correr juegos sin un CD-ROM, o generar una clave de registro falsa para un determinado programa, robar datos personales, o cometer otros ilícitos informáticos.

- Hoaxes (mistificación, broma o engaño): son mensajes con falsas advertencias de virus, o de cualquier otro tipo de alerta o de cadena (incluso solidaria, o que involucra a nuestra propia salud), o de algún tipo de denuncia, distribuida por correo electrónico.

- Ransom wares:

- Rookits:

2. Amenazas y fraude a personas.

- Phishing:

- Pharming:

- Cyberbullying:

SEGURIDAD ANTE EL MALWARE Y FRAUDE, PRECAUCIONES:

- Antivirus: piezas de software de aplicación cuyo objetivo es detectar y eliminar de un sistema computarizado los virus informáticos.

- Cortafuegos o firewall es un sistema que previene el uso y el acceso desautorizados a tu ordenador.

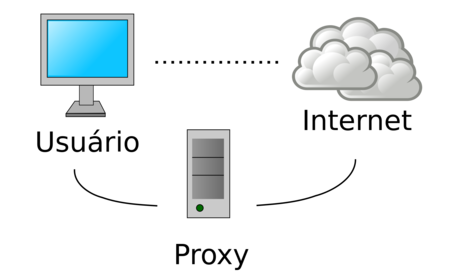

- Proxy es un ordenador intermedio que se usa en la comunicación de otros dos. La información (generalmente en Internet) va directamente entre un ordenador y otro.

- Las actualizaciones de los navegadores: son añadidos o modificaciones realizadas sobre los navegadores que tenemos instalados en nuestros dispositivos y cuya misión es mejorar tanto aspectos de funcionalidad como de seguridad.

- Contraseñas: serie secreta de caracteres que permite a un usuario tener acceso a un archivo, a un ordenador, o a un programa.

- Criptografía: es la técnica que protege documentos y datos.

- Certificado digital: medio que permite garantizar técnica y legalmente la identidad de una persona en Internet.

- Filtros de contenido: equipo que nos permite bloquear el contenido no deseado de páginas Web.

- Control parental: característica especialmente útil para padres y responsables educativos que desean impedir que niños o adolescentes puedan acceder a páginas Web inapropiadas.

- Copias de seguridad: copia de los datos originales que se realiza con el fin de disponer de un medio para recuperarlos en caso de su pérdida.

Comentarios

Publicar un comentario